- Güvenlik araştırmacıları, otel ve rezervasyon sitelerine sızan hackerların sahte bir Booking.com sayfası kullanarak insanların kredi kartı bilgilerini çalmak için bir kimlik avı kampanyası başlattıklarını keşfetti.

- Suçlular, otel müşterileriyle doğrudan iletişim kurarak kimlik avı mesajları gönderiyor ve acil eylem gerektiren mantıklı bahanelerle müşterileri kandırıyor.

- Araştırmacılar, kullanıcıların istenmeyen bağlantılardan kaçınmalarını, tehditkâr mesajlara şüpheyle yaklaşmalarını ve kimlik avı girişimlerini doğrulamak için doğrudan resmi iletişim kanallarını kullanmalarını öneriyorlar.

Güvenlik araştırmacıları, hackerların otel, rezervasyon siteleri ve seyahat acentelerinin sistemlerini ihlal ederek müşterilere ait finansal verileri çalmak amacıyla karmaşık bir bilgi çalma kampanyası başlattığını tespit etti. Siber suçlular, sahte bir Booking.com ödeme sayfasını kullanarak kredi kartı bilgilerini toplamak için bu dolaylı yaklaşımı benimsediler.

Kimlik Avı Saldırıları

Araştırmacılar, tipik olarak bilgi çalan kötü amaçlı yazılımların konaklama endüstrisini hedef almak için “gelişmiş sosyal mühendislik teknikleri” kullandıklarını gözlemledi. Siber güvenlik şirketi Perception Point’in araştırmacıları, bu yöntemin basit bir rezervasyon sorgusu veya mevcut bir rezervasyona atıfta bulunma şeklinde başladığını belirtiyorlar.

Suçlular, otel ile iletişime geçtikten sonra, tıbbi bir durum veya yolculardan biri için özel bir talep gibi bir bahane sunarak önemli belgeleri göndermek için bir URL kullanıyorlar. Ancak bu URL, insanları gizlice çalışarak hassas verileri toplayan ve bilgi çalan kötü amaçlı bir yazılıma yönlendiriyor.

Bu hafta yayımlanan yeni bir rapor, internet şirketi Akamai’deki araştırmacıların saldırının daha da ileri gittiğini ve hedefin otel müşterileri olduğunu belirtiyor. Akamai’de Bilgi Güvenliği Üst Düzey Yöneticisi olan Shiran Guez, “Bilgi hırsızı, otel üzerinde çalıştıktan sonra meşru müşterilerle mesajlaşmaya erişebilir.” diyor.

Siber suçlular, güvenilir bir iletişim kanalına sahip oldukları için kimlik avı mesajlarını, ele geçirilen otel, rezervasyon hizmeti veya seyahat acentesinden gelen meşru bir talep gibi gönderebiliyorlar. Mesajlar, ek bir kredi kartı doğrulaması gerektiğini ve acil bir eylemin gerekli olduğunu belirten mantıklı ifadeler içeriyor.

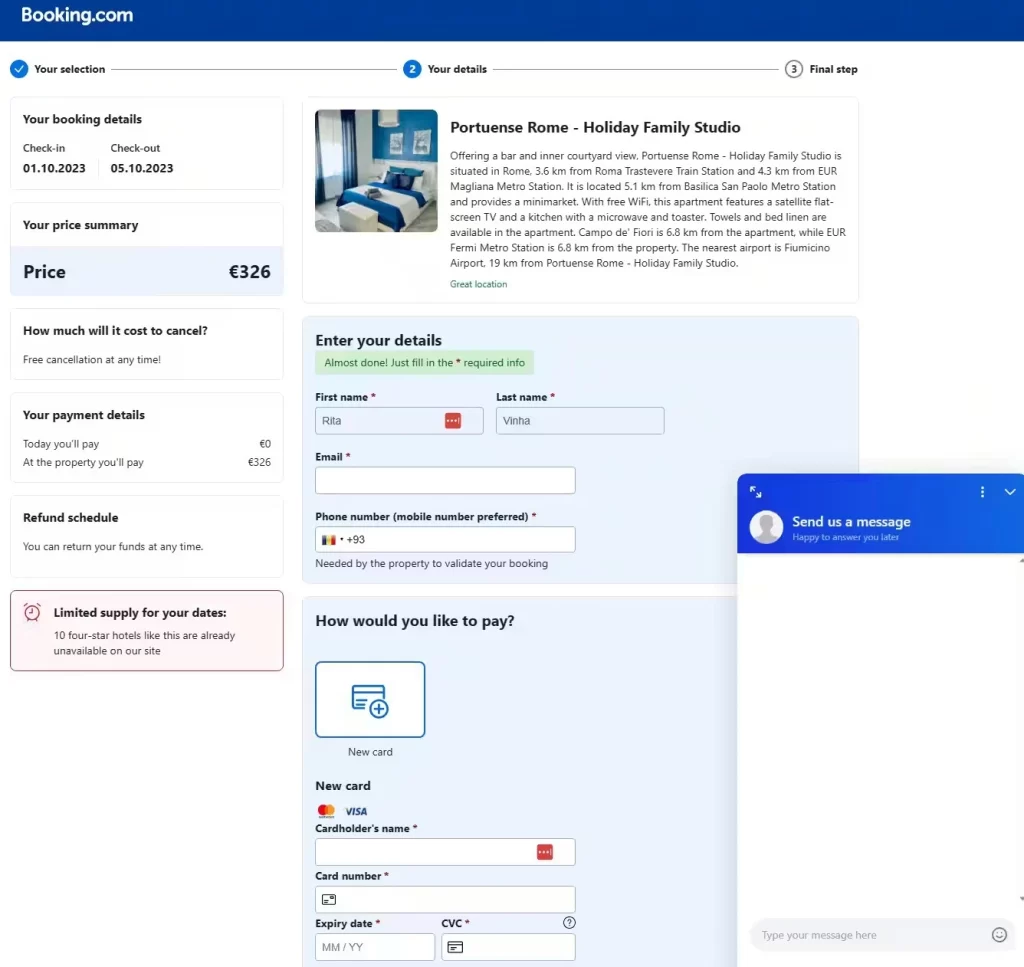

Sahte Booking.com Sayfası

Guez, mağdurun rezervasyonu koruma bahanesiyle bir bağlantı aldığını açıklıyor. Bu bağlantı, mağdurun bilgisayarında karmaşık bir JavaScript base64 komut dosyasında kodlanmış bir yürütülebilir dosyayı çalıştırıyor. Araştırmacılar, bu komut dosyasının amacının tarama ortamı hakkında bilgi toplamak olduğunu ve analizi zorlaştırmak için tasarlandığını belirtiyorlar.

Saldırgan, potansiyel mağdurları dolandırmak için onları sahte Booking.com ödeme sayfasına yönlendiriyor, birden fazla güvenlik doğrulama ve analiz önleme tekniği kullanıyor. Guez, bu yaklaşıma rağmen normal işaretlerin dolandırıcılığı ortaya çıkarabileceğini belirtiyor ve kullanıcıların istenmeyen bağlantılardan kaçınmalarını, acil veya tehditkâr mesajlara şüpheyle yaklaşmalarını ve URL’leri dikkatlice kontrol etmelerini öneriyor.

Karmaşık kimlik avı kampanyalarının kurbanı olmamak için önerilen en iyi yol, şirketle doğrudan resmi bir e-posta adresi üzerinden veya telefon numarasından iletişime geçmek ve mesaj hakkında açıklama istemek.

Derleyen: Ayça Ayaz

![]()